Obecnie, w dobie IoT (Internetu Rzeczy), firmy cenią swoje bezpieczeństwo bardziej niż kiedykolwiek. Dlatego przedsiębiorstwa posiadają konkretne zabezpieczenia systemów i urządzeń. Uwierzytelnianie użytkownika jest nieodłączną częścią struktury, ale zdarza się również, że jest najbardziej podatne na niezależne czynniki, które wpływają na poziom bezpieczeństwa. W rezultacie posiadanie bezpiecznego i niezawodnego sposobu logowania stało się nadrzędną potrzebą każdej firmy.

W przypadku większości urządzeń kontrola kont użytkownika odbywa się zwykle za pomocą nazwy użytkownika i hasła. Podejście to wiąże się z określonymi wyzwaniami. Przykładowo użytkownicy mogą wybierać słabe hasła narażając je na ataki. Jednak zbyt rygorystyczne zasady dotyczące haseł powodują niedogodności, tworząc więcej problemów niż rozwiązań. W kwestii dylematu dotyczącego hasła, kontrola kont użytkowników w panelach HMI została rozszerzona o alternatywne metody logowania: rozpoznawanie kart RFID i odcisków palców. Wszystkie mają na celu zwiększenie zarówno bezpieczeństwa, jak i komfortu użytkownika podczas uwierzytelniania.

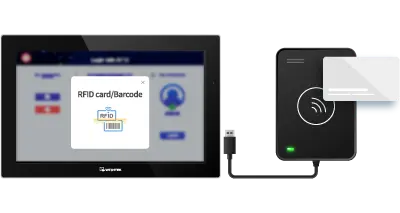

Logowanie za pomocą kart RFID

Weintek HMI obsługuje uwierzytelnianie kart RFID za pomocą czytnika kart RFID podłączonego do interfejsu USB. Proces logowania jest przyspieszony i usprawniony, ponieważ użytkownicy mogą zalogować się i uzyskać dostęp jednym dotknięciem w przeciągu kilku sekund. Co więcej, firmy mogą zdecydować się na wykorzystanie dowodów osobistych, aby uprościć zarządzanie użytkownikami. Te z warstwą elektroniczną także działają jak karty zbliżeniowe.

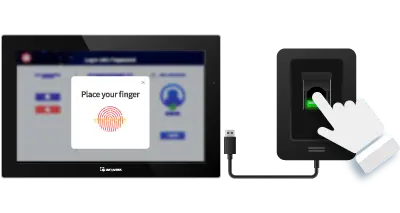

Kontrola kont użytkowników za pomocą linii papilarnych

Weintek HMI autoryzuje odciski palców za pomocą skanera linii papilarnych USB. Użytkownicy mogą zalogować się i uzyskać dostęp poprzez przyłożenie palca do skanera. Wszystko trwa dosłownie kilka sekund. Dodatkowo potwierdzenie odcisków palców, przy użyciu biometrii, zmniejsza ryzyko podawania się za inną osobę. Dzięki czemu poziom bezpieczeństwa procesu uwierzytelniania jest znacząco większy.

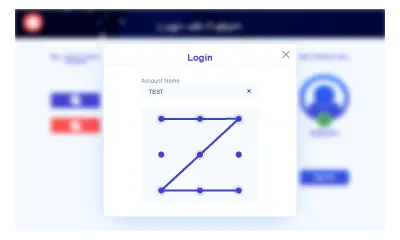

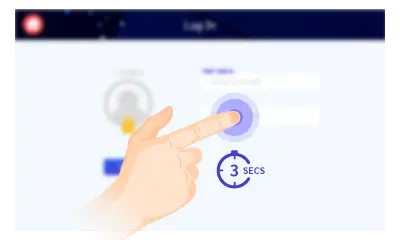

Oprócz wyżej wymienionych sposobów logowania, za pomocą JavaScript można wdrożyć różne innowacyjne metody. Przykładowo można wykorzystać blokowanie wzorem, które jest powszechnie spotykane w telefonach komórkowych lub wykrywanie operacji, takich jak logowanie poprzez długie naciśnięcia w określonych miejscach lub konkretne gesty. Te metody odchodzą od tradycyjnych sposobów logowania i oferują nowocześniejsze zabezpieczenia.

Blokowanie wzorem

Długie naciśnięcia

Gesty

Warto pamiętać, że każda metoda logowania ma swoje zalety i wady. Dlatego ważne jest, aby dokładnie ocenić i wybrać tę najbardziej dopasowaną do naszych potrzeb. Użytkownik ma do wyboru bezpieczniejsze i wygodniejsze alternatywy, które wykraczają poza uwierzytelnianie za pomocą nazwy użytkownika i hasła. Te innowacyjne metody logowania podnoszą zarządzanie obiektem i wydajność operacyjną na nowy poziom.

Zastosowany sprzęt i oprogramowanie

Panele HMI: modele cMT X Standard i Advanced

Oprogramowanie: EasyBuilder Pro V6.09.01 lub wersja nowsza

Skaner linii papilarnych: modele ZKTeco’s LIVE20M, LIVE10R/20R